Угрозы в виртуальном мире превосходят угрозы в реальном. Кража со счетов, шпионские игры, спам, письма страха и компьютерные вирусы. Однако достаточно знать несколько оттенков защиты от мошенников в Интернете. Лаура Дорнхейм, эксперт по информационной безопасности и руководитель отдела коммуникаций компании Eyo, рассказывает нам о правилах безопасного поведения в Интернете.

Многие люди удивляются, почему это происходит со мной. Конечно, они говорят: «Еще ничего не случилось, значит, все будет хорошо». Это прекрасная иллюзия, но таким образом вы открываете дверь мошенникам. Вы становитесь жертвой собственной беспечности и неоправданного доверия к интернету и его сервисам.

Помимо заражения и кражи файлов, один и тот же вирус может внести в арсенал устройства отдельные функции. Например, через камеру и микрофон смартфона злоумышленник может получить доступ к вашей внешности и голосу. Ваше местоположение и IP-адрес подскажут, где вы находитесь, вплоть до высоты над уровнем моря. Bluetooth также опасен для мобильных телефонов. Через него хакеры могут проникнуть в ваше устройство.

Кроме того, каждая загрузка открывает доступ к определенным функциям телефона. Если вы не хотите, чтобы ваш компьютер или телефон вас предал, следуйте этим советам.

Риски бесплатного Wi-Fi

Беспроводные сети, особенно если они публичные и открытые (то есть без паролей), являются хорошей почвой для незаконных замыслов. В таких сетях практически любой пользователь может найти то, что вы ищете, узнать, где вы находитесь, чем интересуетесь и даже кто вы.

Часто это может быть использовано в рекламных целях. Например, если вы хотите купить тостер, не забудьте сделать быстрый поиск по разным сайтам и сразу же проследите за рекламными баннерами, продающими его онлайн. Таким образом, рекламодатели могут использовать собранные данные, чтобы облегчить ведение

Чтобы избежать угроз Wi-Fi и назойливой рекламы:.

Кража личных данных больше не является мифом

Конечно, в обычной жизни это все еще редкость, но в Интернете кража цифровой идентификации очень распространена и опасна. Это явление известно как фишинг. Поддельные сайты, которые выглядят точно так же, как и оригинальные, используются для получения паролей к различным учетным записям. Самое опасное, что мошенники могут использовать полученные личные данные по своему усмотрению. Они могут размещать оскорбительные сообщения в социальных сетях от имени пользователей, присваивать деньги или начинать распространять спам и подобные ссылки среди других пользователей в Интернете. .

Фишинга относительно легко избежать.

Реклама — враг безопасности

Настоящая анонимность в Интернете сегодня в значительной степени иллюзия. В социальных сетях вы — открытая книга для всего мира. И чем больше вы раскрываете о себе в сети, тем легче злоумышленникам выдать себя за вас, подобрать ваши пароли или причинить вам вред иным способом (например, кибербуллинг).

Конечно, очень сложно полностью отказаться от публикации в социальных сетях, поэтому начать стоит со следующего

Эти угрозы могут быть пугающими, но слава богу, что есть Интернет. Если вы помните и следуете основным принципам безопасного пребывания в сети, вы можете смело сказать: «Со мной этого не случится». Потому что вас предупредили, и вы вооружены.

Интернет-угрозы и способы защиты от них

Мазаев, Д. В. Интернет-угрозы и как от них защититься / Д. В. Мазаев, В. В. Ермолаева, А. Г. Мурзагалиев — Текст : прямой // Молодые ученые. — 2015. № 11 (91). -С. 193-197. — URL: moluch. ru/archive/91/19771/ (дата обращения: 30. 07. 2025).

Сегодня Интернет является важной частью жизни человека. Многие люди регулярно посещают «всемирную паутину», чтобы узнать что-то новое из новостей. Для программистов и людей, связанных с эксплуатацией компьютеров, Интернет — часть их повседневной работы. Для школьников и студентов — это источник всей необходимой информации, а также возможность играть в игры и общаться в социальных сетях. В результате люди, регулярно выходящие в интернет, сталкиваются с различными угрозами.

Технические угрозы и социальная инженерия — это два вида интернет-угроз. Основными техническими угрозами для пользователей являются вредоносное ПО, ботнеты, DoS-атаки и DDoS-атаки. Вредоносное ПО наносит вред компьютерам, серверам или компьютерным сетям, например, похищая или удаляя данные, хранящиеся на компьютерах, или снижая производительность устройств. Чаще всего вредоносное ПО обнаруживается путем незаметного проникновения на страницы новостных сайтов и других популярных ресурсов. Компьютеры пользователей, просматривающих такие сайты. Электронная почта и другие съемные носители также могут распространять вредоносное ПО, поэтому файлы, загружаемые из Интернета, всегда следует проверять антивирусной защитой.

К вредоносному ПО относятся вирусы, черви и троянские кони.

Компьютерные вирусы — это тип вредоносных программ, которые создают свои копии и распространяют их по различным каналам связи, чтобы проникнуть в код других программ, области системной памяти, загрузочные сектора и нарушить работу аппаратных и программных систем. Она также может удалять файлы, выводить из строя структуры хранения данных, запрещать пользователям работать или выводить из строя аппаратные системы компьютера.

Вирус, присутствующий на диске в виде зараженного файла, не опасен до тех пор, пока его не откроют или не активируют. Вирусы предназначены для размножения, заражения компьютеров и, как правило, уничтожения файлов в процессе работы. Компьютерные вирусы называются вирусами, потому что их способность к репликации схожа со способностью биологических вирусов.

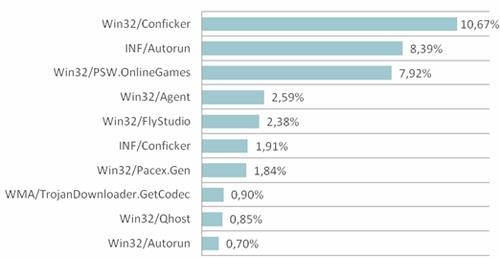

Одним из самых опасных вирусов является Win32 и его модификации. Использование современных антивирусных программ поможет предотвратить заражение компьютера вирусами, в том числе Win32. Этот вирус представляет собой «троянского коня» и маскируется под одну из исполняемых задач системы.

Рисунок 1. Диаграмма: 10 наиболее распространенных интернет-угроз по всему миру, июль 2009 года (данные ESET).

Сетевые черви — это тип вредоносных программ (вирусов), которые самостоятельно распространяются по локальным и глобальным компьютерным сетям. Они полностью соответствуют своему названию, распространяясь путем перетаскивания с устройства на устройство.

Троянские программы (троянские кони, троянские кони) — это вредоносные программы, распространяемые человеком, в отличие от вирусов и червей, которые распространяются естественным путем. Троянцы — простейший тип вредоносных программ, сложность которых зависит исключительно от сложности их фактической миссии и средств маскировки. Самые примитивные троянские кони (например, удаляющие содержимое загрузочного диска) могут состоять из нескольких строк исходного кода. Примерами таких коней могут служить Back Orifice, Pinch, TDL-4 и Trojan.Winlock.

Очень часто злоумышленники заражают компьютеры, чтобы сделать их частью ботнета — сети зараженных устройств по всему миру.

Ботнет — это сеть компьютеров, состоящая из множества центральных компьютеров (серверов) — автономных программ, на которых работают боты. В большинстве случаев боты в ботнете — это программы, которые тайно устанавливаются на устройство жертвы, позволяя злоумышленнику использовать ресурсы зараженного компьютера для выполнения определенных действий. Обычно они используются для незаконной или несанкционированной деятельности, такой как рассылка нежелательной почты, взлом паролей к удаленным системам, отказ в обслуживании и т. д.

Крупные ботнеты могут содержать десятки или сотни тысяч компьютеров, и пользователи даже не подозревают, что их компьютеры заражены вредоносным ПО и используются злоумышленниками.

DoS (отказ в обслуживании) — это хакерская атака на компьютерную систему (обычно осуществляемая хакерами) с целью привести систему в состояние неработоспособности, то есть сделать ее ресурсные системы (серверы) недоступными для легитимных пользователей системы. обычно осуществляется хакерами). Он либо не предоставляется, либо такой доступ затруднен. Отказ «вражеской» системы может быть шагом к захвату системы (в ненормальном состоянии программное обеспечение предоставляет важную информацию, например, версии или части программного кода). Однако чаще всего это мера экономического давления: нарушение работы приносящих доход сервисов, счетов от провайдеров и средств обхода атак может нанести тяжелый удар по карману «цели». В настоящее время наиболее популярны DoS- и DDoS-атаки, способные вывести из строя практически любую систему, не оставив при этом юридически значимых доказательств.

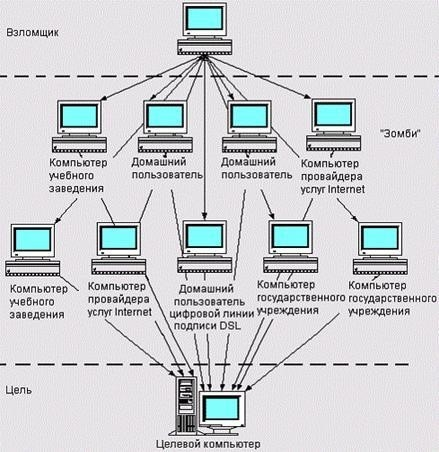

Атака, осуществляемая одновременно большим количеством компьютеров, называется DDoS-атакой.

Рисунок 2: DoS-атаки могут осуществляться двумя способами

При первом способе атаки используется уязвимость в программном обеспечении, установленном на компьютере жертвы. Эта уязвимость вызывает определенные критические ошибки, которые приводят к сбоям в работе системы.

При втором способе атака осуществляется путем одновременной отправки большого количества информационных пакетов на атакуемый компьютер, что приводит к перегрузке сети.

DDoS-атаки (Distributed Denial of Service) — это тип DoS-атак, организованных с помощью очень большого количества компьютеров, которые также могут атаковать серверы с очень высокой пропускной способностью в Интернете.

Для организации DDoS-атак злоумышленники используют ботнеты (специальные сети компьютеров, зараженных определенным типом вируса). Каждый из этих компьютеров может управляться злоумышленником удаленно, без ведома владельца. С помощью вируса или программы, ловко маскирующейся под легитимную, на компьютер жертвы устанавливается вредоносный программный код, который не распознается антивирусной защитой и работает в фоновом режиме. В нужный момент такие программы запускаются по приказу владельца ботнета и начинают отправлять запросы на пораженные серверы. В результате канал связи между пораженным сервисом и интернет-провайдером переполняется, и сервер перестает работать. .

Социальная инженерия — это метод несанкционированного доступа к информационным ресурсам, основанный на особенностях человеческой психологии. Основная цель социальных инженеров и других хакеров и взломщиков — получить доступ к защищенным системам и украсть информацию, пароли, данные кредитных карт и т. д. Главное отличие от обычной кибератаки в том, что в данном случае целью является не машина, а ее операторы. Именно поэтому все методы и приемы социальной инженерии основаны на эксплуатации слабых мест в человеческом факторе, что считается очень губительным, так как злоумышленник получает информацию или проникает в организацию через обычные телефонные разговоры или в виде Сотрудники. Чтобы защититься от этого типа атак, необходимо знать наиболее распространенные виды мошенничества, понимать, чего на самом деле хочет злоумышленник, и вовремя организовать соответствующую политику безопасности.

Ловля рыбы — это вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей, таким как коды входа и пароли. На сегодняшний день это, пожалуй, самая популярная система социальной инженерии. Без волн фишинговых писем не обходится ни одна утечка персональных данных. Цель фишинга — получение конфиденциальной информации. Самый яркий пример фишинговой атаки — сообщение, отправленное жертве по электронной почте и подделанное под официальное письмо банка или платежной системы, требующее от жертвы подтвердить определенную информацию или выполнить определенные действия. Причины могут быть самыми разными. Среди них — потеря данных или повреждение системы. Как правило, такие письма содержат ссылки на ложные сайты, которые кажутся точными и правильными, и содержат формы, требующие введения конфиденциальной информации.

Как защититься от угроз в Интернете

Несмотря на то что существует множество типов и способов атак, есть несколько способов защиты от них. При использовании Интернета рекомендуется соблюдать следующие условия.

-работать на компьютере, используя учетную запись с ограниченными правами

-криптография Использует шифрование данных

-colletts Регулярно обновлять программное обеспечение

-cluly Использовать и регулярно обновлять программы защиты от вирусов

-clative Использование защитных стен

Основные интернет-угрозы в 2024 году и способы защиты от них

Долгое время самыми большими угрозами в интернете были, например, «нигерийские» письма и блокирующие программы. Однако к 2024 году на поверхность выйдут телефонные мошенничества и фишинг. Например, в 2022 году решения «Касперского» предотвратят 570 851 735 попыток доступа к фишинговым ресурсам, что почти в два раза больше, чем в 2021 году. Мы расспросили Дмитрия Галова, директора Российского исследовательского центра Касперского, об угрозах для пользователей и о том, как они могут защитить себя в Интернете. Мошенники. Реклама. Рекламодатель ООО «Сити Линк». ОГРН 1147746461422. erid: 2SDnjdWcyBN

Как предотвратить кражу конфиденциальной информации.

Хотя предотвратить утечку данных на 100% невозможно, можно предпринять шаги, чтобы минимизировать риск и облегчить жизнь злоумышленникам. После перехода по ссылке проверьте адрес сайта, на который вы перешли. Если он хотя бы на одну букву отличается от официального, скорее всего, это мошенничество. Чтобы узнать правильный адрес, например, вашего банка, найдите его в онлайн-заявлении или на обратной стороне вашей карты.

Примеры того, как мошенники маскируют поддельные названия сайтов: меняют буквы, доменные имена и добавляют лишние слова.

Используйте защитное программное обеспечение. Если вы попытаетесь перейти по фишинговой ссылке, она будет заблокирована. Например, такая функция доступна в решении «Касперского» для всех распространенных операционных систем, включая Windows, macOS, Android и iOS. Не используйте один пароль для всех учетных записей. Таким образом, если преступник украдет данные из одной учетной записи, он не сможет использовать их для взлома других учетных записей. Настройте оповещения о том, что учетная запись взломана. В Kaspersky Plus для этого есть специальная опция. Программа уведомляет вас о том, что конфиденциальные данные подвергаются опасности, и подсказывает, что делать дальше.

Реальные угрозы в виртуальном мире: как оставаться в безопасности в Интернете

Количество кибератак и деятельность онлайн-мошенников растет с каждым годом. По данным опроса в сфере кибербезопасности, около 57 % россиян, оказавшихся в подобной ситуации, хотят знать, как лучше защитить себя, в то время как 73 % респондентов не располагают такой информацией.

В ответ на этот запрос в августе этого года была разработана трехлетняя программа по распространению киберпространства по всей России. Министерство финансов запустило ее при поддержке национальной программы «Цифровая экономика». Программа призвана привлечь внимание граждан к вопросам цифровой безопасности и помочь им научиться избегать онлайн-угроз.

Мы будем знакомить вас со статьями о том, чего стоит опасаться в Интернете, как минимизировать риски на своих устройствах и где можно найти информацию о правильном поведении во всемирной паутине.

Обогащение против другого человека

Еще три популярных типа вредоносных приложений — майнеры, криптографы и блокировщики выкупа.

Изначально, тайно проникнув на устройство, подключив его к чужой майнинговой сети, компьютер ничего не подозревающего пользователя начинает помогать держателю кода добывать криптовалюту. На первый взгляд это очень безобидно. Добытчик не крадет ни данные, ни деньги. Пользователи могут легально использовать то же самое программное обеспечение для создания криптовалюты на своих собственных устройствах.

Однако, поскольку майнинг использует функциональность видеокарты, компьютер может начать тормозить. И не все настолько альтруистичны, чтобы позволить другим обогащаться. Владельцев таких устройств можно сравнить с фермерами, которые вдруг начинают выращивать продукты у своих соседей.

Криптовалютчики и блокеры гораздо опаснее майнеров. Как следует из названия, обнаружив себя на устройстве, эти вредоносные программы не дают людям открывать файлы или вовсе блокируют доступ к компьютерам, планшетам или смартфонам. Опасающиеся рассылки обещают вернуть доступ за выкуп. Однако даже если преступник заплатит, это не гарантирует, что жертва получит свои данные обратно.

Основы онлайн-безопасности.

Мы рекомендуем тщательно выбирать, что вы скачиваете и куда обращаетесь с подозрительными файлами с подозрительных аккаунтов, — советует Олег Купреев, «Лаборатория Касперского».

Стоит добавить, что все приобретенные файлы перед запуском необходимо проверять программой. Причем не только на компьютерах, но и на портативных устройствах. Даже после проверки необходимо следить за тем, какие права получает программа на установку. Фонарик» не требует доступа к контактам вашего мобильного телефона. Если разработчик распространяет обновленные приложения, не забудьте установить их (разумеется, только из официального магазина программного обеспечения).

Чтобы защитить свои аккаунты в социальных сетях, необходимо использовать двухфакторную аутентификацию.

Кроме того, вам не нужно регулярно проверять список активных сессий. Если вы заметили, что кто-то другой имеет доступ к вашему профилю, следует завершить сеанс и сменить пароль. Также не стоит использовать для онлайн-игр тот же пароль, что и для других сервисов.

Что касается электронной почты, то мошенников часто можно распознать по странным адресам электронной почты. Часто они не соответствуют тексту письма и названию компании, на которую ссылаются. Кроме того, если пользователь вынужден действовать быстро и необдуманно, определенно стоит быть осторожным. Это один из очевидных признаков мошенничества.

detector